A importância da cultura Zero Trust

Com o aumento na frequência e da modernização dos ataques cibernéticos, a necessidade de priorizar a segurança cibernética nas empresas está cada vez maior. Os hackers têm um número crescente de maneiras de comprometer um negócio e frequentemente procuram se mover lateralmente dentro de uma organização, usando acesso credenciado (e muitas vezes com qualidade). Além disso, as ameaças internas, aquelas que partem dos próprios funcionários, estão aumentando: usuários confiáveis podem aproveitam seu acesso para exportar arquivos e distribuir informações.

Isso significa que o conceito testado e comprovado de segurança e defesas baseadas em perímetro (onde qualquer coisa localizada na rede corporativa é considerada confiável) não é mais suficiente.

Por essas razões, as organizações estão se voltando para soluções alternativas. Nesse contexto, um relatório recente da Gartner prevê que 60% das empresas não irão mais usar VPN e devem aderir ao Zero Trust até 2023.

As equipes de segurança precisam mudar seu pensamento para a autenticação e acesso de recursos. Isso significa procurar métodos de restrição de acesso e monitoramento de solicitações de acesso para garantir que aqueles que utilizam o ambiente o façam de maneira adequada.

Por que o Zero Trust é tão importante?

O relatório da Symmetry Systems revela que os entrevistados esperam que o Zero Trust dobre a eficácia de suas proteções de segurança cibernética e consideram a implantação da arquitetura uma das cinco principais prioridades de negócios. Outras descobertas importantes incluem:

- 73% dos entrevistados estão focados no gerenciamento de identidade e acesso para funcionários como a principal modificação de design do modelo Zero Trust

- 55% dos entrevistados expressaram que lidar com limitações em sistemas legados é sua principal barreira contra a adoção de Zero Trust

- 53% dos entrevistados citam incidentes de ransomware de alto perfil como o principal motivador para a integração do Zero Trust, seguidos de perto por modelos de trabalho remotos (51%) e híbridos (45%)

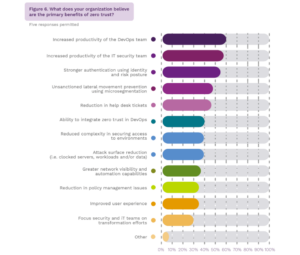

Além disso, segundo o estudo The State of Zero Trust Architecture in Organizations, as duas principais vantagens trazidas pelo Zero Trust foram a melhora na produtividade das equipes de DevOps e o aumento da produtividade das equipes de segurança de TI. Esses benefícios foram seguidos por autenticação mais forte e prevenção de movimento lateral.

Entenda melhor quais os principais diferenciais do Zero Trust

Os dados que antes eram armazenados em um servidor central agora estão espalhados por inúmeras plataformas de nuvem. A adoção dos modelos Software-as-a-Service (SaaS) e Platform-as-a-Service (PaaS) apenas acelerou essa mudança. Graças ao Microsoft 365 e ao Azure Active Directory, até mesmo os principais componentes do software corporativo e de escritório estão migrando para a nuvem.

Todas essas mudanças transformaram radicalmente a forma como trabalhamos: levamos nosso laptop pessoal para o escritório ou fazemos login em casa por meio de uma conexão VPN. Todas essas ferramentas fazem maravilhas para colaboração e produtividade perfeitas. Mas quando tudo o que é preciso para vazar arquivos importantes é um clique mal colocado, fica muito mais difícil manter os dados nas mãos certas.

Conheça algumas das vantagens de aderir ao Zero Trust:

1. Obtenha maior visibilidade em toda a empresa

Como uma abordagem Zero Trust nunca assume que alguém ou alguma coisa é confiável, você decide o que cobrir em sua estratégia de segurança com base na criticidade e no risco. Recursos efêmeros, como contêineres e processos sem servidor, são um grande desafio na era moderna da nuvem. Uma estrutura Zero Trust precisa de visibilidade dos recursos e exige que as organizações criem uma solução que possa descobrir, integrar e monitorar o acesso a esses recursos.

Depois de estabelecer o monitoramento para cobrir todos os seus ativos e atividades, você terá visibilidade completa sobre quem (ou o quê) acessa sua rede – incluindo hora, local e aplicativos relacionados a cada solicitação de acesso. Um sistema de segurança ideal sinaliza comportamentos incomuns e conflitos de Separação de Tarefas (SoD), rastreando todas as atividades.

2. Simplifique o gerenciamento de TI

Como o Zero Trust se baseia no monitoramento e na análise contínuos, você pode usar a automação para avaliar as solicitações de acesso. Se o sistema de gerenciamento de acesso privilegiado julgar que os identificadores de chave na solicitação são de baixo risco, o acesso será concedido automaticamente. Nem todas as solicitações precisam ser aprovadas – apenas quando o sistema automatizado sinaliza solicitações como suspeitas.

De acordo com um relatório de 2021, 62% das organizações revelaram que tiveram problemas em segurança cibernética. Esse é um dado expressivo, porque quanto mais tarefas uma organização puder automatizar com Zero Trust e as equipes poderão dedicar à inovação e à administração de resultados.

3. Melhore a proteção de dados

Uma estrutura Zero Trust pode reduzir o acesso de funcionários mal-intencionados ou malwares a grandes porções de sua rede. Se o malware violar seu firewall, ele poderá encontrar e extrair rapidamente os dados de seus clientes ou propriedade intelectual, prejudicar sua reputação e impactar sua vantagem competitiva.

Limitar o que um usuário pode acessar e por quanto tempo ele pode acessar ajuda muito a reduzir o impacto de uma violação. Se o acesso for restrito a apenas um conjunto de dados limitado – e tiver limite de tempo – os agentes mal-intencionados terão uma chance muito menor de encontrar os dados que procuram.

4. Alcance a proteção aos arquivos

Uma arquitetura Zero Trust também ajuda a suportar a conformidade contínua, avaliando e registrando cada solicitação de acesso. Rastrear a hora, o local e o aplicativo relacionado de cada solicitação cria uma trilha de auditoria perfeita. Essa cadeia adjacente de evidências ajuda a minimizar o esforço necessário para cumprir auditorias, melhora a velocidade e a eficiência da manutenção da governança — e, claro, afeta os resultados financeiros. De acordo com um relatório da IBM de 2021, as organizações com uma abordagem desenvolvida de Zero Trust reduziram os custos de violação de dados em US$ 1,76 milhão.

Adote a abordagem de Zero Trust

A adoção do Zero Trust é um processo complexo que requer mudança cultural em todos os níveis — todo funcionário precisa entender e contribuir com isso. Líderes de negócios, profissionais e partes interessadas em toda a organização devem trabalhar juntos para implementar novas tecnologias, formas de trabalho e políticas que ofereçam suporte à agilidade dos negócios e melhorem a proteção digital.

Embora a mudança para essa nova arquitetura baseada em identidade seja uma jornada de longo prazo, os benefícios são imediatos e vão muito além da segurança. Desde fazer melhor uso de seus recursos para facilitar a conformidade e aumentar a produtividade, uma estrutura Zero Trust não apenas melhora sua postura geral de segurança, mas também pode contribuir para criar força e resiliência em toda a sua organização.

Quer saber mais e estar informado sobre o cenário brasileiro de ciberataques e segurança da informação? Baixe nosso e-book sobre o tema